作者:Scam Sniffer;翻譯:0xjs@喜來順財經

錢包盜賊(Wallet Drainers)是一種與加密貨幣相關的惡意軟件,在過去的一年中取得了巨大的“成功”。這些軟件部署在釣魚網站上,誘騙用戶簽署惡意交易,從而從他們的加密貨幣錢包中竊取資產。這些網絡釣魚活動持續以各種形式攻擊普通用戶,導致許多無意中簽署惡意交易的人遭受重大經濟損失。

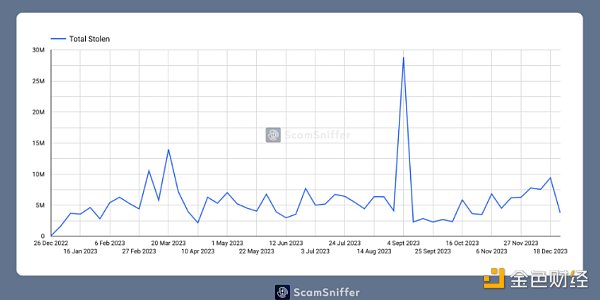

在過去的2023年,Scam Sniffer監控到這些錢包盜賊(Wallet Drainers)從約 32.4萬名受害者那里竊取了近 2.95 億美元的資產。

值得一提的是,僅3月11日一天就有近700萬美元被盜。其中大部分是由于 USDC 匯率波動造成的,因為受害者遇到了冒充 Circle 的釣魚網站。3 月 24 日附近,Arbitrum 的 Discord 遭到黑客攻擊,發生了重大盜竊事件。他們的空投日期也接近這個日期。

每個盜竊高峰都與群體相關事件相關。這些可能是空投或黑客事件。

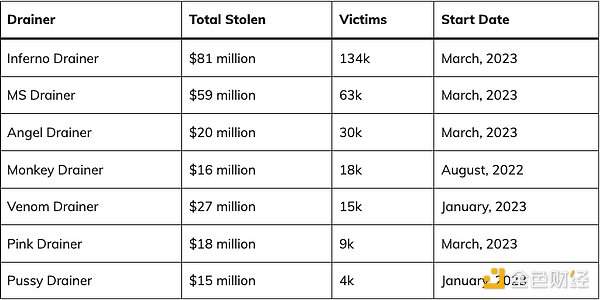

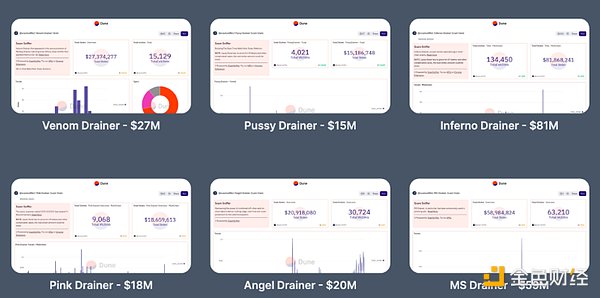

繼ZachXBT曝光Monkey Drainer之后,活躍了6個月的他們宣布退出。Venom隨后接管他們的大部分客戶。隨后MS、Inferno、Angel、Pink都在3月份左右出現。隨著 Venom 在四月份左右停止服務,大多數網絡釣魚團伙轉向使用其他服務。

規模和速度都在驚人地升級。例如,Monkey在 6 個月內吸走了 1600 萬美元,而Inferno Drainer則明顯超過這一數字,在短短 9 個月內吸走了 8100 萬美元。

按照 20% 的 Drainer 費用計算,他們通過銷售錢包盜賊(Wallet Drainers)服務獲利至少 4700 萬美元。

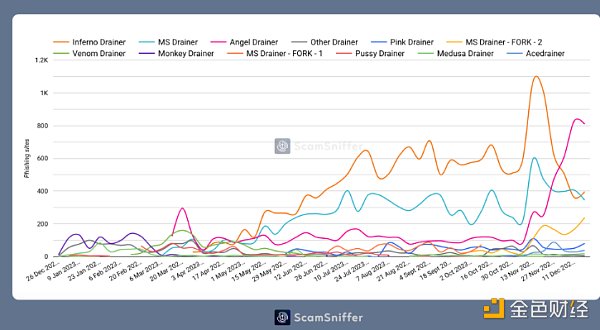

從趨勢分析可以看出,網絡釣魚活動呈持續增長趨勢。而且,每當一個Drainer退出時,就會有新的Drainer取代他們,比如Angel似乎是Inferno宣布退出后的新替代者。

這些釣魚網站主要通過以下幾種方式獲取流量:

黑客攻擊

官方項目 Discord 和 Twitter 賬戶被黑

對官方項目前端或使用的庫的攻擊

自然流量

NFT 或代幣空投

過期的 Discord 鏈接被接管

Twitter 上的垃圾郵件提及和評論

付費流量

谷歌搜索廣告

推特廣告

盡管黑客攻擊具有廣泛的影響,但社區通常會迅速做出反應,通常在 10 到 50 分鐘內。然而,空投、自然流量、付費廣告和接管的 Discord 鏈接卻不太引人注目。

此外,還有更有針對性的個人私信釣魚行為。

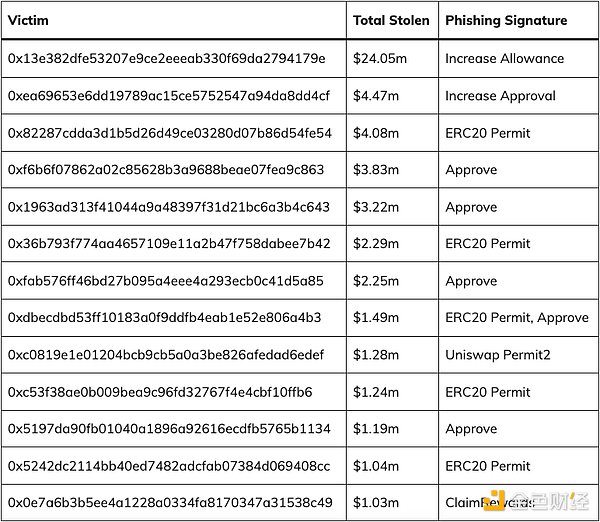

不同類型的資產針對不同的網絡釣魚簽名方法。上圖是一些常見的網絡釣魚簽名方法。受害者錢包擁有的資產類型將決定發起的惡意網絡釣魚簽名的類型。

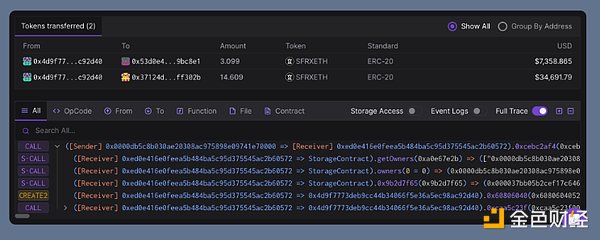

從使用 GMX的signalTransfer竊取 Reward LP 代幣的案例來看,很明顯他們有一種非常精致的方法來利用特定資產。

以上是受盜竊影響最嚴重的受害者,累計損失達5000萬美元。可以看出,主要原因是簽署Permit、Permit2、Approve、Increase Allowance等釣魚簽名。

Multicall

從Inferno開始,他們也開始更多地利用智能合約。例如,分攤費用需要兩次交易。這可能不夠快,導致受害者有可能在第二次轉賬之前撤銷授權。為了提高效率,他們使用multicall更高效的資產轉移。

CREATE2 & CREATE

同樣,為了繞過一些錢包安全檢查,他們也嘗試使用create2或create函數來動態生成臨時地址。這會導致錢包的黑名單失去作用,同時也會給釣魚研究帶來更多麻煩,因為在你簽名之前資產轉移目的地是未知的,而臨時地址不具備分析意義。

與去年相比,這是一個重大變化。

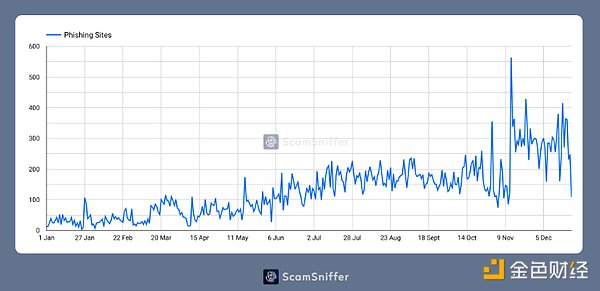

通過分析釣魚網站的數量趨勢可以看出,釣魚活動每個月都在逐漸增加。這與錢包盜賊(Wallet Drainers)服務的盈利和穩定密切相關。

通過分析釣魚網站的數量趨勢可以看出,釣魚活動每個月都在逐漸增加。這與錢包盜賊(Wallet Drainers)服務的盈利和穩定密切相關。

以上是這些釣魚網站使用的主要域名注冊商。通過分析服務器地址還可以發現,他們中的大多數都利用Cloudflare等服務來隱藏其真實的服務器地址。

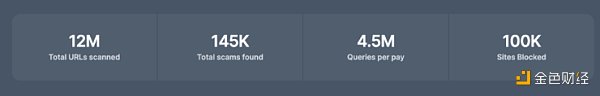

去年,Scam Sniffer 掃描了近 1200 萬個 URL,發現了近 145,000 個惡意 URL。Scam Sniffer 的開源黑名單目前包含近 10 萬個惡意域名,我們持續將這些惡意網站域名推送到 Chainabuse 等平臺。

Scam Sniffer 還持續舉報多個知名錢包盜賊(Wallet Drainers),并持續在社交媒體平臺上分享重大盜竊案件的信息,以提高公眾對網絡釣魚威脅的認識和了解。

目前,Scam Sniffer 已協助一些知名平臺保護其用戶,并致力于為下一個十億用戶提供 web3 的安全。

<strike id="ykeqq"></strike>

<fieldset id="ykeqq"></fieldset>