作者:Yohan Yun,Aaron Wood;編譯:鄧通,喜來順財經(jīng)

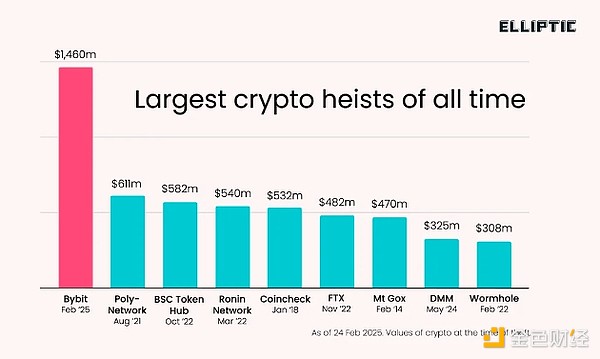

針對 Bybit 的 14 億美元黑客攻擊不僅是加密貨幣歷史上最大的一次攻擊,也是對該行業(yè)危機管理能力的一次重大考驗,凸顯了自 FTX 崩潰以來該行業(yè)的成熟度。

2 月 21 日,朝鮮的 Lazarus Group 盜取了價值 14 億美元的以太坊和相關(guān)代幣,這一事件最初讓整個加密貨幣世界感到不寒而栗,但隨著行業(yè)團結(jié)起來支持 Bybit 來管理后果,這一事件很快被平息。

讓我們來看看攻擊是如何展開的,Bybit 如何應(yīng)對,以及被盜資金的去向。

Bybit 黑客攻擊事件首先由鏈上偵探 ZachXBT 發(fā)現(xiàn),他警告平臺和交易所將與黑客攻擊相關(guān)的地址列入黑名單。

此后不久,Bybit 聯(lián)合創(chuàng)始人兼首席執(zhí)行官 Ben Zhou 證實了這一漏洞,并開始提供有關(guān)此次入侵的最新消息和信息。

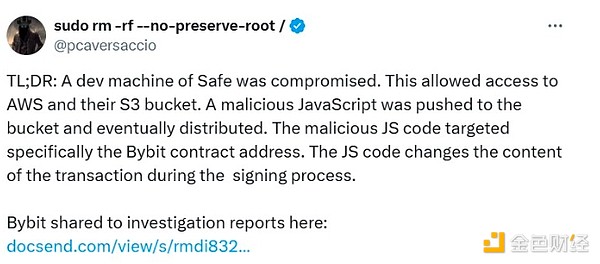

Chainalysis 的一份事后分析報告最初指出,Lazarus 實施了網(wǎng)絡(luò)釣魚攻擊以訪問交易所的資金,但該分析后來更新為報告稱,黑客控制了 Safe 開發(fā)人員的計算機,而不是入侵 Bybit 的系統(tǒng)。

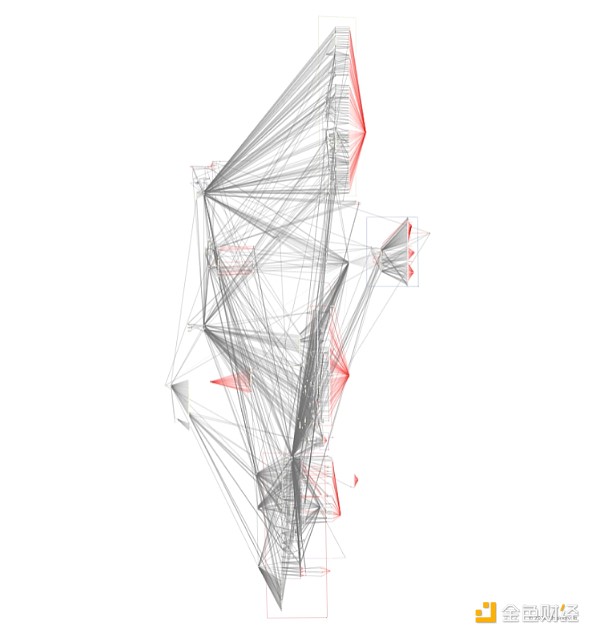

攻擊者設(shè)法“重新路由”了約 401,000 個 ETH,在攻擊發(fā)生時價值 11.4 億美元,并通過中間錢包網(wǎng)絡(luò)轉(zhuǎn)移。

黑客利用復(fù)雜的錢包、交換和跨鏈轉(zhuǎn)賬網(wǎng)絡(luò)來隱藏資金。資料來源:Chainalysis

該交易所迅速向用戶保證其剩余的錢包是安全的,在確認漏洞幾分鐘后,交易所宣布“所有其他 Bybit 冷錢包仍然完全安全。所有客戶資金都是安全的,我們的運營照常進行,沒有任何中斷。”

黑客攻擊發(fā)生幾個小時后,客戶提款仍然開放。Zhou在問答環(huán)節(jié)表示,交易所當(dāng)時已批準并處理了 70% 的提款請求。

去中心化金融平臺 Ethena 告訴用戶,其收益穩(wěn)定幣 USDe 在黑客攻擊后仍然有償付能力。據(jù)報道,該平臺在 Bybit 上有 3000 萬美元的金融衍生品敞口,但能夠通過其儲備基金彌補損失。

許多加密貨幣交易所都伸出援手幫助 Bybit。Bitget 首席執(zhí)行官 Gracy Chen 宣布,她的交易所已借給 Bybit 約 40,000 ETH(當(dāng)時約合 9500 萬美元)。

Crypto.com 首席執(zhí)行官 Kris Marszalek 表示,他將指示公司安全團隊提供幫助。

其他交易所和機構(gòu)開始凍結(jié)與黑客攻擊有關(guān)的資金。Tether 首席執(zhí)行官 Paolo Ardoino 在 X 上發(fā)帖稱,該公司已凍結(jié)與黑客攻擊有關(guān)的 181,000 USDt。Polygon 首席信息安全官 Mudit Gupta 表示,Mantle 團隊已從黑客手中追回約 4300 萬美元的資金。

Zhou 在 X 上發(fā)布了一篇感謝信,提到了一些幫助 Bybit 的知名加密公司,包括 Bitget、Galaxy Digital、TON 基金會和 Tether。

Bybit 還宣布了一項賞金計劃,獎勵高達追回資金的 10%,獎金總額高達 1.4 億美元。

事件發(fā)生后,用戶提款導(dǎo)致交易所的總資產(chǎn)價值下降超過 53 億美元。

盡管提款出現(xiàn)擠兌,但交易所仍保持提款請求開放,盡管有所延遲,Bybit 的獨立儲備證明審計師 Hacken 證實,儲備仍超過負債。

與此同時,區(qū)塊鏈蹤跡顯示,Lazarus 繼續(xù)將資金分拆到中介錢包中,進一步混淆了資金的動向。

例如,區(qū)塊鏈分析公司 Lookonchain 表示,Lazarus 已將價值近 3000 萬美元的 10,000 ETH 轉(zhuǎn)移到一個名為“Bybit Exploiter 54”的錢包,開始洗錢。

區(qū)塊鏈安全公司 Elliptic 寫道,這些資金很可能被轉(zhuǎn)移到一個混幣器(一種隱藏區(qū)塊鏈交易之間聯(lián)系的服務(wù))中,盡管“由于被盜資產(chǎn)數(shù)量龐大,這可能具有挑戰(zhàn)性。”

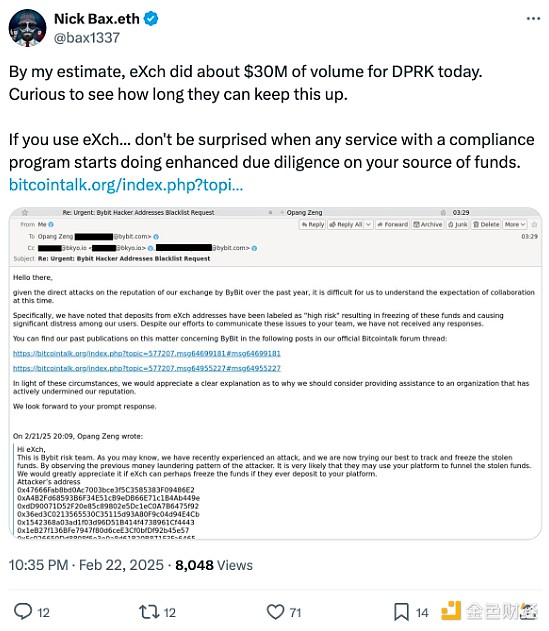

區(qū)塊鏈分析師 ZachXBT 和 Nick Bax 均聲稱黑客能夠在非“了解您的客戶”加密貨幣交易所 eXch 上洗錢。ZachXBT 聲稱 eXch 洗錢了 3500 萬美元,然后意外地將 34 ETH 發(fā)送到另一家交易所的熱錢包。

EXch 否認為朝鮮洗錢,但承認處理了“ByBit 黑客攻擊的一小部分資金”。

eXch 表示,這些資金“最終進入了我們的地址 0xf1da173228fcf015f43f3ea15abbb51f0d8f1123,這是一個孤立案例,也是我們交易所處理的唯一部分,我們將從中收取費用用于公共利益”。

為了幫助識別參與該事件的錢包,Bybit 發(fā)布了黑名單錢包應(yīng)用程序編程接口 (API)。該交易所表示,該工具將幫助白帽黑客實施上述賞金計劃。

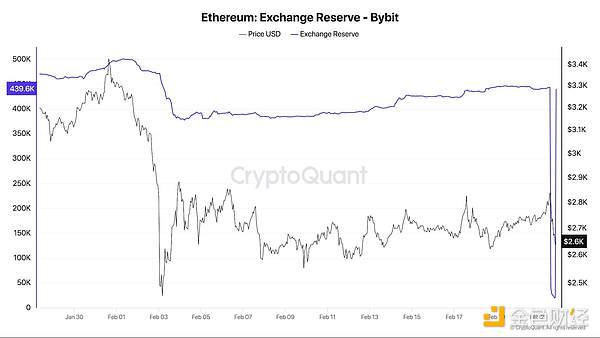

Bybit 還設(shè)法將其以太坊儲備恢復(fù)到黑客攻擊前的近一半,主要是通過事件發(fā)生后在場外交易中購買現(xiàn)貨,但也包括從其他交易所借出的以太坊。

區(qū)塊鏈偵探繼續(xù)監(jiān)控與 Lazarus 相關(guān)的資金流向。Arkham Intelligence 在去中心化交易所 (DEX) 上觀察到與黑客相關(guān)的地址,試圖將竊取的加密貨幣交易為 Dai。

據(jù)報道,一個從 Bybit 收到部分被盜 ETH 的錢包與 Sky Protocol、Uniswap 和 OKX DEX 進行了交互。據(jù)交易平臺 LMK 稱,黑客成功交換了至少 364 萬美元。

與 USDT 和 USDC 等其他穩(wěn)定幣不同,Dai 無法被凍結(jié)。

Zhou 宣布,Bybit 已“完全彌補 ETH 缺口”——即補充黑客攻擊中損失的 14 億美元以太坊。他的聲明之后是一份第三方儲備證明報告。

Bybit 將其 Ether 儲備恢復(fù)到黑客攻擊前的水平。資料來源:Darkfost

Bybit 推出了一個專門的網(wǎng)站來宣傳其恢復(fù)工作,Zhou 在呼吁加密貨幣社區(qū)團結(jié)起來對抗 Lazarus Group 的同時對其進行了宣傳。該網(wǎng)站區(qū)分了那些提供幫助的人和那些據(jù)稱拒絕合作的人。

據(jù)報道,近 9500 萬美元的資金被轉(zhuǎn)移到 eXch。來源:LazarusBounty

報告重點介紹了協(xié)助凍結(jié)被盜資金的個人和實體,并向他們頒發(fā)了 10% 的賞金,由舉報人和凍結(jié)資金的實體平分。

報告還指出,eXch 是唯一拒絕提供幫助的平臺,聲稱其忽略了 1,061 份舉報。

美國聯(lián)邦調(diào)查局 (FBI) 證實了廣泛報道的懷疑,即朝鮮黑客實施了 Bybit 漏洞攻擊,并點名 TraderTraitor 組織,在網(wǎng)絡(luò)安全圈中,該組織更廣為人知的名字是 Lazarus 集團。

在一份公共服務(wù)公告中,F(xiàn)BI 敦促私營部門(包括節(jié)點運營商、交易所和橋梁)阻止來自與 Lazarus 關(guān)聯(lián)的地址的交易。

美國聯(lián)邦調(diào)查局 (FBI) 確定了 51 個與黑客攻擊有關(guān)的可疑區(qū)塊鏈地址,而網(wǎng)絡(luò)安全公司 Elliptic 則確定了超過 11,000 個中介機構(gòu)。

同時,黑客攻擊后的調(diào)查發(fā)現(xiàn),被盜用的 SafeWallet 憑證導(dǎo)致了漏洞利用,而不是像之前報道的那樣通過 Bybit 的基礎(chǔ)設(shè)施。

安全公司 TRM Labs 稱 Bybit 黑客洗錢的速度“特別令人擔(dān)憂”,據(jù)報道,截至 2 月 26 日,黑客通過中間錢包、加密貨幣兌換、跨鏈橋和 DEX 轉(zhuǎn)移了超過 4 億美元。TRM 還指出,大部分被盜收益都被兌換成了比特幣,這是一種通常與 Lazarus 有關(guān)的策略。大多數(shù)兌換后的比特幣仍被存放在原處。

與此同時,Arkham Intelligence 發(fā)現(xiàn) Lazarus 已通過陷入困境的跨鏈協(xié)議 THORChain 轉(zhuǎn)移了至少 2.4 億美元的 ETH,將其兌換成比特幣。THORChain 的總兌換量在 48 小時內(nèi)激增至 10 億美元以上。

在阻止與朝鮮黑客有關(guān)的交易的投票被推翻后,THORChain 開發(fā)商“Pluto”宣布立即退出該項目。與此同時,Lookonchain 報道稱,黑客已經(jīng)洗白了 54% 的被盜資金。

Bybit 可能已經(jīng)能夠完全恢復(fù)其丟失的儲備,但這一事件引發(fā)了有關(guān)區(qū)塊鏈行業(yè)以及如何應(yīng)對黑客攻擊的更大問題。

以太坊開發(fā)人員 Tim Beiko 迅速駁回了要求回滾以太坊網(wǎng)絡(luò)以退還 Bybit 的呼吁。他說,這次黑客攻擊與以前的事件有著根本的不同,并補充說“以太坊的互聯(lián)性質(zhì)以及鏈上<>鏈下經(jīng)濟交易的結(jié)算,使得這一問題在今天變得棘手。”

Bybit 漏洞的后果表明 Lazarus Group 在轉(zhuǎn)移基于區(qū)塊鏈的資金方面變得更加高效。TRM 實驗室的調(diào)查人員懷疑,這可能表明朝鮮的加密基礎(chǔ)設(shè)施有所改善,或者地下金融網(wǎng)絡(luò)吸收非法資金的能力有所增強。

隨著區(qū)塊鏈平臺鎖定的價值不斷增長,攻擊的復(fù)雜性也在不斷提高。該行業(yè)仍然是朝鮮國家黑客的主要目標,據(jù)報道,他們將其收入用于資助其武器計劃。

<strike id="ykeqq"></strike>

<fieldset id="ykeqq"></fieldset>