前言

本研究報(bào)告由區(qū)塊鏈安全聯(lián)盟發(fā)起,由聯(lián)盟成員Beosin、Footprint Analytics共同創(chuàng)作,旨在全面探討2024年全球區(qū)塊鏈安全態(tài)勢(shì)發(fā)展。通過對(duì)全球區(qū)塊鏈安全現(xiàn)狀的分析和評(píng)估,報(bào)告將揭示當(dāng)前面臨的安全挑戰(zhàn)和威脅,并提供解決方案和最佳實(shí)踐。

通過這份報(bào)告,讀者將能夠更全面地了解Web3區(qū)塊鏈安全態(tài)勢(shì)的動(dòng)態(tài)演變。這將有助于讀者評(píng)估和應(yīng)對(duì)區(qū)塊鏈領(lǐng)域所面臨的安全挑戰(zhàn)。此外,讀者還可以從報(bào)告中獲得有關(guān)安全措施和行業(yè)發(fā)展方向的有益建議,以幫助他們?cè)谶@一新興領(lǐng)域中做出明智的決策和行動(dòng)。區(qū)塊鏈安全和監(jiān)管是Web3時(shí)代發(fā)展的關(guān)鍵問題。通過深入研究和探討,我們可以更好地理解和應(yīng)對(duì)這些挑戰(zhàn),推動(dòng)區(qū)塊鏈技術(shù)的安全性和可持續(xù)發(fā)展。

1、2024年 Web3區(qū)塊鏈安全態(tài)勢(shì)綜述

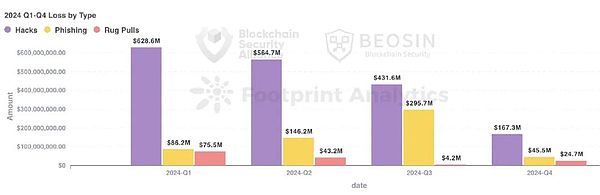

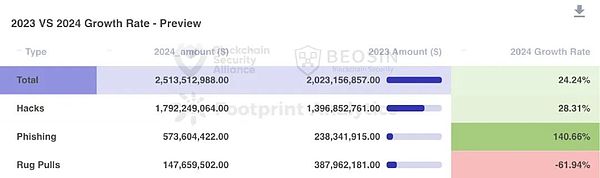

據(jù)安全審計(jì)公司 Beosin 旗下 Alert 平臺(tái)監(jiān)測(cè),2024 年 Web3 領(lǐng)域因黑客攻擊、釣魚詐騙和項(xiàng)目方 Rug Pull 造成的總損失達(dá)到了 25.13 億美元。其中主要攻擊事件 131 起,總損失金額約 17.92 億美元;項(xiàng)目方 Rug Pull 事件 68 起,總損失約 1.48 億美元;釣魚詐騙總損失金額約 5.74 億美元。

2024年,黑客攻擊、釣魚詐騙金額較 2023 年均有明顯上升,其中釣魚詐騙相比2023年激增140.66%。項(xiàng)目方 Rug Pull 事件的損失金額顯著下降,下降了約 61.94%。

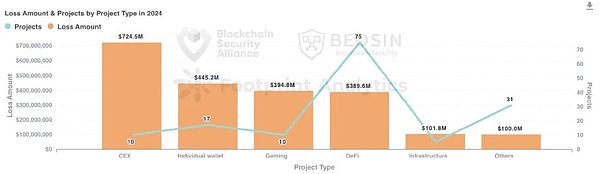

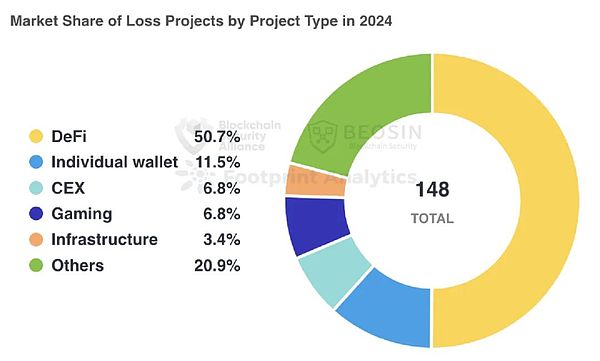

2024 年被攻擊的項(xiàng)目類型包括 DeFi、CEX、DEX、公鏈、跨鏈橋、錢包、支付平臺(tái)、博彩平臺(tái)、加密經(jīng)紀(jì)商、基礎(chǔ)設(shè)施、密碼管理器、開發(fā)工具、MEV 機(jī)器人、TG 機(jī)器人等多種類型。DeFi 為被攻擊頻次最高的項(xiàng)目類型,75 次針對(duì) DeFi 的攻擊共造成損失約 3.90 億美元。CEX為總損失金額最高的項(xiàng)目類型,10 次針對(duì) CEX 的攻擊共造成損失約 7.24 億美元。

2024 年發(fā)生攻擊事件的公鏈類型更多,出現(xiàn)多起在多條鏈上被盜的安全事件。Ethereum 依舊是損失金額最高的公鏈,66 次 Ethereum 上的攻擊事件造成了約 8.44 億美元的損失,占到了全年總損失的 33.57 %。

從攻擊手法來看,35 次私鑰泄露事件共造成約 13.06 億美元的損失,占總損失的 51.96 %,是造成損失最多的攻擊方式。

合約漏洞利用是出現(xiàn)頻次最高的攻擊方式,131 起攻擊事件里,有 76 次來自于合約漏洞利用,占比達(dá)到了 58.02 %。

全年約 5.31 億美元的被盜資金被追回,占比約 21.13 %。全年約有 1.09 億美元的被盜資金轉(zhuǎn)入了混幣器,約占總被盜資金的 4.34 %,相比2023年下降約 66.97 %。

2、2024?Web3生態(tài)十大安全事件

2024 年共發(fā)生損失過億的攻擊事件 5 起:DMM Bitcoin(3.04 億美元)、PlayDapp(2.90 億美元)、WazirX(2.35 億美元)、Gala Games(2.16億美元) 和 Chris Larsen被盜(1.12 億美元)。前 10 大安全事件總損失金額約為 14.17 億美元,約占年度攻擊事件總金額的 79.07 %。

攻擊方式:私鑰泄露

2024年5月31日,日本加密貨幣交易所DMM Bitcoin遭到攻擊,價(jià)值超3億美元的比特幣被盜。黑客把盜取的資金分散到10多個(gè)地址試圖清洗。

損失金額:2.90 億美元

攻擊方式:私鑰泄露

2024年2月9日,區(qū)塊鏈游戲平臺(tái)PlayDapp遭到攻擊,黑客鑄造了20億個(gè)PLA代幣,價(jià)值3650萬(wàn)美元。在與PlayDapp的談判失敗后,2月12日,黑客又鑄造了159億枚PLA代幣,價(jià)值2.539億美元,并向Gate交易所發(fā)送了部分資金。PlayDapp項(xiàng)目團(tuán)隊(duì)隨后暫停了PLA合約,并將PLA代幣遷移至PDA代幣。

損失金額:2.35 億美元

攻擊方式:網(wǎng)絡(luò)攻擊與釣魚

2024年7月18日,印度加密貨幣交易所 WazirX 的一個(gè)多簽錢包被盜超過2.3億美元。該多簽錢包為 Safe wallet 智能合約錢包。攻擊者誘導(dǎo)多簽簽名者簽署了合約升級(jí)交易,攻擊者通過升級(jí)后的合約直接轉(zhuǎn)移了錢包中的資產(chǎn), 最終將約超過 2.3 億美元的資產(chǎn)全部轉(zhuǎn)出。

損失金額:2.16 億美元

攻擊方式:訪問控制漏洞

2024年5月20日,Gala Games某一特權(quán)地址被控制,攻擊者通過該地址調(diào)用代幣的mint函數(shù)直接鑄造了50億枚GALA代幣,價(jià)值約2.16億美元,并且分批次將增發(fā)的代幣兌換為ETH。隨后,Gala Games團(tuán)隊(duì)使用黑名單功能阻止黑客,并追回了損失。

損失金額:1.12 億美元

攻擊方式:私鑰泄露

2024年1月31日,Ripple的聯(lián)合創(chuàng)始人克里斯·拉森(Chris Larsen)表示,他的四個(gè)錢包遭到入侵,導(dǎo)致總計(jì)損失約1.12億美元。幣安團(tuán)隊(duì)成功凍結(jié)了價(jià)值420萬(wàn)美元的被盜XRP代幣。

損失金額:6250 萬(wàn)美元

攻擊方式:社會(huì)工程學(xué)攻擊

2024年3月26日,基于Blast的Web3游戲平臺(tái)Munchables遭遇攻擊,損失約6250萬(wàn)美元。該項(xiàng)目之所以遭到攻擊,是因?yàn)槠赣昧顺r黑客作為開發(fā)人員。所有被盜資金最終都被黑客歸還。

損失金額:5500 萬(wàn)美元

攻擊方式:私鑰泄露

2024年6月22日,土耳其加密貨幣交易所BTCTurk遭到攻擊,損失約5500萬(wàn)美元。幣安協(xié)助凍結(jié)了超過530萬(wàn)美元的被盜資金。

損失金額:5300 萬(wàn)美元

攻擊方式:私鑰泄露

2024年10月17日,多鏈借貸協(xié)議Radiant Capital被攻擊,攻擊者非法獲取了 Radiant Capital 多簽錢包中 3 個(gè)所有者的權(quán)限。由于該多簽錢包采用 3/11 的簽名驗(yàn)證模式,攻擊者利用這 3 個(gè)私鑰進(jìn)行鏈下簽名,隨后發(fā)起鏈上交易,將Radiant Capital合約的所有權(quán)轉(zhuǎn)移至攻擊者控制的惡意合約,造成超過5300萬(wàn)美元的損失。

損失金額:4470 萬(wàn)美元

攻擊方式:合約漏洞

2024年4月19日,Hedgey Finance 被攻擊者發(fā)起了多次攻擊。攻擊者利用代幣批準(zhǔn)漏洞,盜取了ClaimCampaigns 合約中的大量代幣,其中Ethereum鏈盜取的代幣價(jià)值超過 210 萬(wàn)美元,Arbitrum鏈盜取的代幣價(jià)值約 4260 萬(wàn)美元。

損失金額:4470 萬(wàn)美元

攻擊方式:私鑰泄露

2024年9月19日,BingX交易所熱錢包遭到黑客攻擊。雖然BingX啟動(dòng)應(yīng)急預(yù)案,包括緊急轉(zhuǎn)移資產(chǎn)和暫停提現(xiàn),但據(jù)Beosin統(tǒng)計(jì),此次熱錢包異常流出資產(chǎn)的總損失高達(dá)4470 萬(wàn)美元,被盜資產(chǎn)涉及Ethereum、BNB Chain、Tron、Polygon、Avalanche、Base等多條區(qū)塊鏈。

3、被攻擊項(xiàng)目類型

2024 年被攻擊的項(xiàng)目類型除了DeFi、CEX、DEX、公鏈、跨鏈橋、錢包等常見類型外,還出現(xiàn)在支付平臺(tái)、博彩平臺(tái)、加密經(jīng)紀(jì)商、基礎(chǔ)設(shè)施、密碼管理器、開發(fā)工具、MEV 機(jī)器人、TG 機(jī)器人等多種項(xiàng)目類型上。

2024 年 DeFi 項(xiàng)目攻擊事件 75 次,是被攻擊次數(shù)最多(約50.70%)的項(xiàng)目類型。DeFi 攻擊總損失金額約 3.90 億美元,約占所有損失金額的 15.50 %,是損失金額第 4 多的項(xiàng)目類型。

損失金額排在第 1 位的是 CEX(中心化交易所),10 次攻擊共造成約 7.24 億美元的損失,是損失金額最多的項(xiàng)目類型。綜合看來,交易所類型在 2024 年安全事件頻發(fā),交易所安全依然是Web3生態(tài)最大的挑戰(zhàn)。

損失金額第 2 多的為個(gè)人錢包,總損失約4.45億美元。12次針對(duì)加密巨鯨的攻擊以及大量針對(duì)普通用戶的釣魚攻擊和社會(huì)工程學(xué)攻擊,讓個(gè)人錢包的總損失金額相比2023年激增464.72%,成為繼交易所安全之后的第二大挑戰(zhàn)。

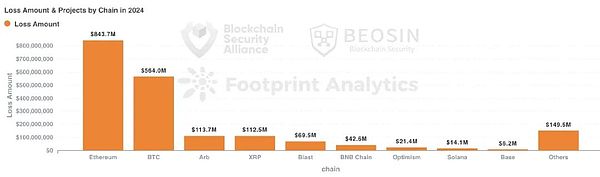

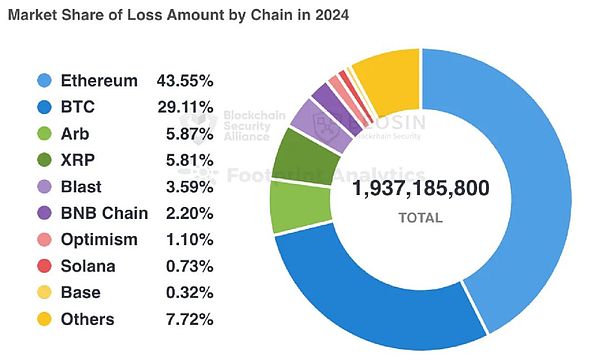

4、各鏈損失金額情況

和 2023 年相比,2024 年發(fā)生攻擊事件的公鏈類型也更加廣泛。按損失金額排名前五的分別是 Ethereum、Bitcoin、Arbitrum、Ripple、Blast:

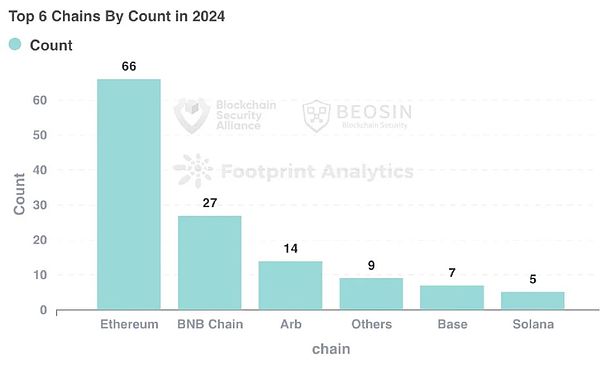

按攻擊事件次數(shù)排名前六的分別是

Ethereum、BNB Chain、Arbitrum、Others、Base、Solana:

和 2023 年相同的是,Ethereum 依舊是損失金額最高的公鏈。66 次 Ethereum 上的攻擊事件造成了約 8.44 億美元的損失,占到了全年總損失的 33.59%。

注:該總損失數(shù)據(jù)未包括鏈上釣魚損失與部分CEX熱錢包損失

Bitcoin 網(wǎng)絡(luò)損失排在第 2 位,單次安全事件損失達(dá)到了 2.38 億美元。第三位的是 Arbitrum,總損失約為 1.14 億美元。

5、攻擊手法分析

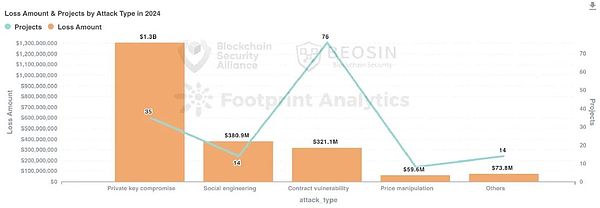

2024 年的攻擊方式非常多樣化,除常見的合約漏洞攻擊外,還有多種攻擊方式,包括:供應(yīng)鏈攻擊、第三方服務(wù)商攻擊、中間人攻擊、DNS 攻擊、前端攻擊等。

2024年,35 次私鑰泄露事件共造成 13.06 億美元的損失,占總損失的 51.96 %,是造成損失最多的攻擊方式。造成較大損失的私鑰泄露事件有:DMM Bitcoin(3.04 億美元)、PlayDapp(2.90 億美元)、Ripple聯(lián)合創(chuàng)始人克里斯·拉森(1.12 億美元)、BTCTurk(5500萬(wàn)美元)、Radiant Capital(5300 萬(wàn)美元)、BingX(4470 萬(wàn)美元)、DEXX(2100萬(wàn)美元)。

合約漏洞利用是出現(xiàn)頻次最高的攻擊方式,131 起攻擊事件里,有 76 次來自于合約漏洞利用,占比達(dá)到了 58.02 %。合約漏洞造成的總損失約為 3.21 億美元,排在損失金額的第 3 位。

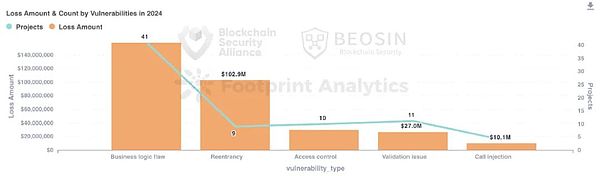

按照漏洞細(xì)分,出現(xiàn)頻次最高、造成損失最多的為業(yè)務(wù)邏輯漏洞,合約漏洞事件里約有 53.95% 的損失金額來自業(yè)務(wù)邏輯漏洞,共造成損失約 1.58 億美元。

6、反洗錢典型事件分析

2024年11月17日,據(jù)Beosin Alert監(jiān)控預(yù)警發(fā)現(xiàn)FTM鏈上借貸協(xié)議Polter Finance遭受攻擊,攻擊者通過閃電貸操縱項(xiàng)目合約中代幣價(jià)格進(jìn)行獲利。

本次事件被攻擊的LendingPool合約(0xd47ae558623638f676c1e38dad71b53054f54273)使用0x6808b5ce79d44e89883c5393b487c4296abb69fe作為預(yù)言機(jī),該預(yù)言機(jī)使用的是近期部署的喂價(jià)合約(0x80663edff11e99e8e0b34cb9c3e1ff32e82a80fe)。這個(gè)喂價(jià)合約使用可被攻擊者用于閃電貸的uniswapV2_pair(0xEc71)合約中的代幣儲(chǔ)備來計(jì)算價(jià)格,因此該合約存在價(jià)格操縱攻擊漏洞。

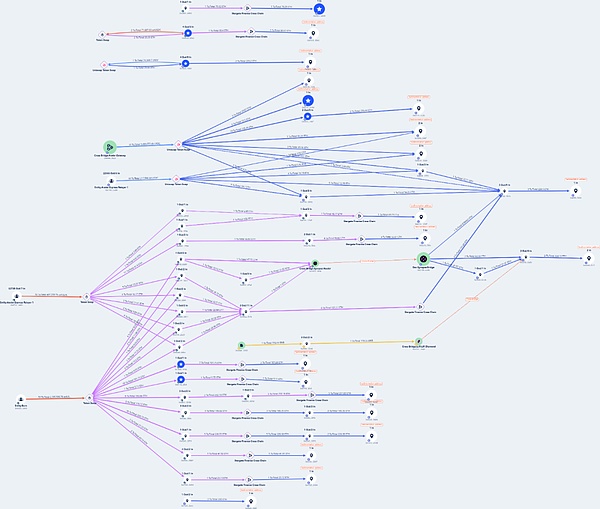

攻擊者利用閃電貸虛假推高$BOO代幣價(jià)值,借出其它加密資產(chǎn)。隨后,被盜資金被攻擊者轉(zhuǎn)換成FTM代幣,然后跨鏈到ETH鏈,將所有資金都存放在ETH鏈上。以下是ARB鏈和ETH鏈上的資金流動(dòng)過程示意圖:

11月20日,攻擊者持續(xù)向Tornado Cash 轉(zhuǎn)移了超過2625枚ETH,如下圖所示:

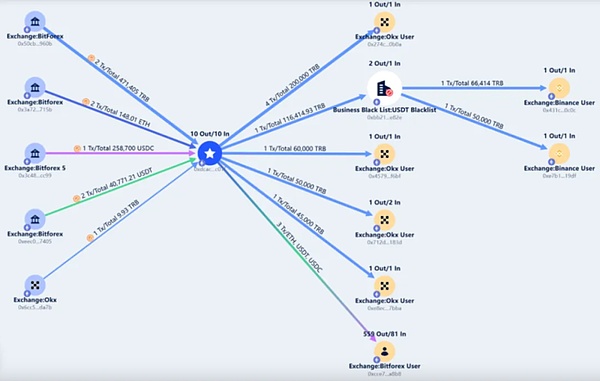

2024年2月23日,知名鏈上偵探ZachXBT通過其分析工具披露,BitForex的熱錢包出現(xiàn)了約5650萬(wàn)美元的資金流出,并且在這一過程中,平臺(tái)暫停了提款服務(wù)。

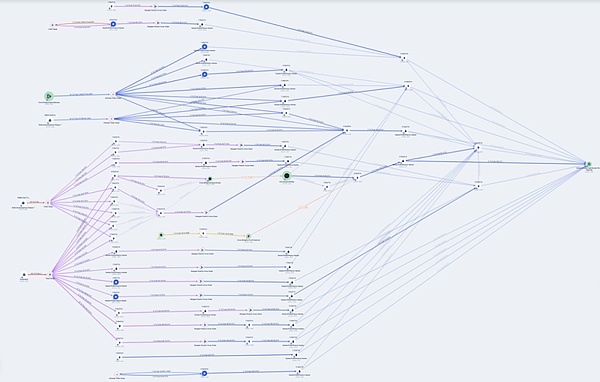

Beosin安全團(tuán)隊(duì)通過Trace對(duì)BitForex事件進(jìn)行了深入追蹤分析:

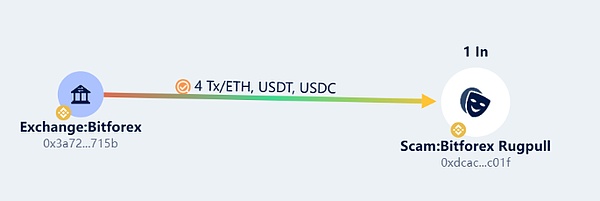

Ethereum

Bitforex 交易所在2024年2月24日6:11 (UTC+8) 開始陸續(xù)將40,771 USDT、258,700 USDC、148.01 ETH和 471,405 TRB轉(zhuǎn)入Ethereum跑路地址(0xdcacd7eb6692b816b6957f8898c1c4b63d1fc01f)。

隨后在北京時(shí)間8月9日跑路地址將除了TRB以外的代幣(包括147.9 ETH、40,771 USDT和258,700 USDC)全部轉(zhuǎn)回 Bitforex 交易所賬戶(0xcce7300829f49b8f2e4aee6123b12da64662a8b8)。

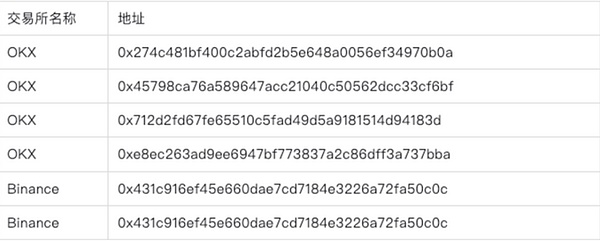

接著在北京時(shí)間11月9日至11月10日跑路地址通過7筆交易將 355,000 TRB轉(zhuǎn)入四個(gè)不同的OKX交易所用戶地址:

0x274c481bf400c2abfd2b5e648a0056ef34970b0a

0x45798ca76a589647acc21040c50562dcc33cf6bf

0x712d2fd67fe65510c5fad49d5a9181514d94183d

0xe8ec263ad9ee6947bf773837a2c86dff3a737bba

隨后跑路地址地址將剩余全部116,414.93 TRB轉(zhuǎn)入一個(gè)中轉(zhuǎn)地址(0xbb217bd37c6bf76c6d9a50fefc21caa8e2f2e82e)后由該地址分兩筆將全部TRB轉(zhuǎn)入了兩個(gè)不同的幣安交易所用戶:

0x431c916ef45e660dae7cd7184e3226a72fa50c0c

0xe7b1fb77baaa3bba9326af2af3cd5857256519df

BNB Chain

2月24日Bitforex交易所提幣166 ETH、46,905 USDT和 57,810 USDC至BNB Chain地址(0xdcacd7eb6692b816b6957f8898c1c4b63d1fc01f)至今沉淀。

Polygon

北京時(shí)間2月24日Bitforex交易所提幣 99,000 MATIC、20,300 USDT和 1,700 USDC至POL鏈地址:0xdcacd7eb6692b816b6957f8898c1c4b63d1fc01f。

其中 99000 MATIC于8月9日轉(zhuǎn)入地址0xcce7300829f49b8f2e4aee6123b12da64662a8b8至今沉淀,其余 USDT 和 USDC 代幣至今沉淀。

TRON

2月24日Bitforex交易所提幣 44,000 TRX和 657,698 USDT至TRON鏈地址TQcnqaU4NDTR86eA4FZneeKfJMiQi7i76o。8月9日將上述代幣全部轉(zhuǎn)移回Bitforex交易所用戶地址:TGiTEXjqx1C2Y2ywp7gTR8aYGv8rztn9uo。

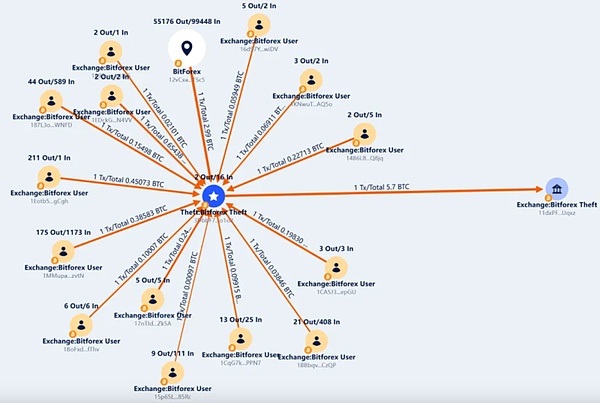

Bitcoin

2月24日開始陸續(xù)有16個(gè)Bitforex地址將共計(jì)5.7BTC轉(zhuǎn)入BTC鏈地址3DbbF7yxCR7ni94ANrRkfV12rJoxrmo1o2。該地址于8月9日將5.7BTC全部轉(zhuǎn)回Bitforex交易所地址:11dxPFQ8K9pJefffHE4HUwb2aprzLUqxz。

綜上,Bitforex交易所在2月24日將 40,771 USDT、258,700 USDC、148.01 ETH和 471,405 TRB轉(zhuǎn)入ETH鏈;將 44,000 TRX和 657,698 USDT轉(zhuǎn)入TRON鏈;將 5.7 BTC轉(zhuǎn)入BTC鏈;將166 ETH、46,905 USDT和 57,810 USDC轉(zhuǎn)入BNB Chain;將 99,000 MATIC、20,300 USDT和 1,700 USDC轉(zhuǎn)入Polygon鏈。并于8月9日將BTC鏈全部代幣、TRON鏈全部代幣、ETH鏈除TRB代幣轉(zhuǎn)移回Bitforex交易所,于11月9日、10日將全部 471,405 TRB轉(zhuǎn)入4個(gè)OKX賬戶和2個(gè)Binance賬戶。至此ETH鏈、TRON鏈和BTC鏈所有代幣已全部轉(zhuǎn)移,BSC上有 166 ETH、46,905 USDT和 57,810 USDC沉淀,POL上有 99,000 MATIC、20,300 USDT和1,700 USDC沉淀。

附充值TRB交易所地址:

7、被盜資產(chǎn)的資金流向分析

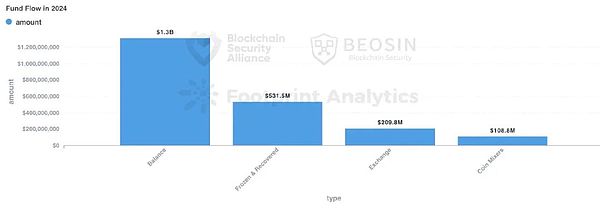

2024 年全年被盜的資金中,約有 13.12 億美元還保留在黑客地址(包括通過跨鏈轉(zhuǎn)出和分散到多個(gè)地址的情況),占總被盜資金的 52.20 %。與去年相比,今年黑客更傾向于用多次跨鏈進(jìn)行洗錢,并將被盜資金分散到很多地址上,而非直接使用混幣器。地址增加、洗錢路徑變復(fù)雜,這無(wú)疑為項(xiàng)目方和監(jiān)管機(jī)構(gòu)增加了調(diào)查難度。

約 5.31 億美元的被盜資金被追回,占比約 21.13 %。而在 2023 年,追回的資金約為 2.95 億美元。

全年約有 1.09 億美元的被盜資金轉(zhuǎn)入了混幣器,約占總被盜資金的 4.34 %。自 2022 年 8 月美國(guó) OFAC 制裁 Tornado Cash 以來,被盜資金轉(zhuǎn)入 Tornado Cash 的金額大幅降低。

8、項(xiàng)目審計(jì)情況分析

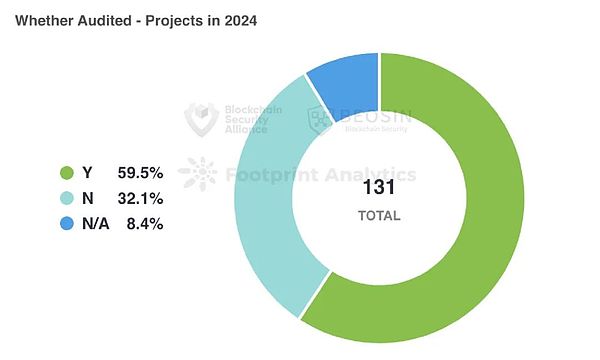

131 起攻擊事件里,有 42 起事件的項(xiàng)目方?jīng)]有經(jīng)過審計(jì),78 起事件的項(xiàng)目方經(jīng)過了審計(jì),11起事件的項(xiàng)目方審計(jì)情況無(wú)法確認(rèn)。

42 個(gè)沒有經(jīng)過審計(jì)的項(xiàng)目中,合約漏洞事件占了 30 起(約 71.43 %)。這表明,沒有經(jīng)過審計(jì)的項(xiàng)目更容易存在潛在的安全風(fēng)險(xiǎn)。相比之下,78 個(gè)經(jīng)過審計(jì)的項(xiàng)目中,合約漏洞事件占了 49 起(約 62.82 %)。這顯示出審計(jì)在一定程度上能夠提高項(xiàng)目的安全性。

然而,由于Web3市場(chǎng)缺乏完善的規(guī)范標(biāo)準(zhǔn),導(dǎo)致審計(jì)質(zhì)量參差不齊,最終呈現(xiàn)的結(jié)果遠(yuǎn)未達(dá)到預(yù)期。為了有效保障資產(chǎn)安全,建議項(xiàng)目在上線之前務(wù)必尋找專業(yè)的安全公司進(jìn)行審計(jì)。

9、Rug?Pull?分析

2024年,Beosin Alert 平臺(tái)共監(jiān)測(cè)到 Web3 生態(tài)主要 Rug Pull 事件 68 起,總涉及金額約為 1.48 億美元,較 2023 年的 3.88 億美元有大幅下降。

從金額上看,68 起 Rug Pull 事件中,涉及金額在百萬(wàn)美元以上的共 9 個(gè)項(xiàng)目,分別為Essence Finance(2000萬(wàn)美元),Shido Global(240萬(wàn)美元),ETHTrustFund(220萬(wàn)美元),Nexera(180萬(wàn)美元),Grand Base(170萬(wàn)美元),SAGA Token(160萬(wàn)美元),OrdiZK(140萬(wàn)美元),MangoFarmSOL(129萬(wàn)美元)和RiskOnBlast(125萬(wàn)美元),損失金額共3364萬(wàn)美元,占所有Rug Pull事件損失金額的22.73%。

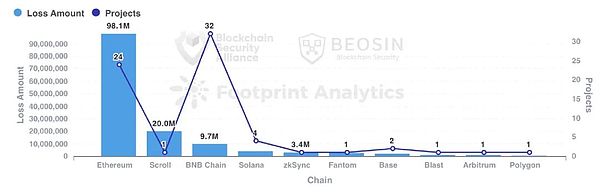

Ethereum 和 BNB Chain 上的 Rug Pull 項(xiàng)目占到了總數(shù)量的 82.35 %,分別為 24 起和 32 起,Scroll上發(fā)生了 1 起超過2000萬(wàn)美元的Rug Pull。其它公鏈發(fā)生過小數(shù)量的 Rug Pull 事件,包括:Polygon、BASE、Solana 等。

10、2024 Web3區(qū)塊鏈安全態(tài)勢(shì)總結(jié)

2024 年,鏈上黑客攻擊活動(dòng)、項(xiàng)目方 Rug Pull 事件次數(shù)均較 2023 年有了明顯下降,但損失金額仍在增加,并且釣魚攻擊更加猖獗。損失最高的攻擊手法依然為私鑰泄露。造成這一轉(zhuǎn)變的主要原因包括:

在去年猖獗的黑客活動(dòng)之后,今年整個(gè)Web3生態(tài)更加注重安全性,從項(xiàng)目方到安全公司都在各個(gè)方面做出了努力,如實(shí)時(shí)鏈上監(jiān)控、更加注重安全審計(jì)、從過往合約漏洞利用事件中積極汲取經(jīng)驗(yàn),導(dǎo)致黑客通過合約漏洞盜取資金比去年變得困難。然而,項(xiàng)目方還需在私鑰保管與項(xiàng)目運(yùn)營(yíng)安全方面加強(qiáng)安全意識(shí)。

隨著加密市場(chǎng)與傳統(tǒng)市場(chǎng)的融合,黑客不再局限于攻擊DeFi、跨鏈橋、交易所等類型,而是轉(zhuǎn)向攻擊支付平臺(tái)、博彩平臺(tái)、加密經(jīng)紀(jì)商、基礎(chǔ)設(shè)施、密碼管理器、開發(fā)工具、MEV 機(jī)器人、TG 機(jī)器人等多種目標(biāo)。

2024-2025年,加密市場(chǎng)進(jìn)入牛市,鏈上資金活躍,在一定程度上將吸引更多的黑客攻擊。此外,各地區(qū)針對(duì)加密資產(chǎn)的監(jiān)管政策在逐漸完善,以打擊各類使用加密資產(chǎn)進(jìn)行的犯罪活動(dòng)。在這樣的趨勢(shì)下,預(yù)計(jì) 2025 年黑客攻擊活動(dòng)將持續(xù)處于高位,全球執(zhí)法機(jī)構(gòu)和監(jiān)管部門依然面臨嚴(yán)峻的挑戰(zhàn)。

<strike id="ykeqq"></strike>

<fieldset id="ykeqq"></fieldset>